- В 2012 году количество зараженных сайтов увеличилось в шесть раз

- Меры по обнаружению и предотвращению атак

- Другие полезные ресурсы

Самый неприятный момент в жизни веб-мастера - это когда кто-то пытается (и преуспевает) взломать свой веб-сайт, чтобы украсть трафик, интеллектуальную собственность или заразить посетителей вирусами и продвигать другие сайты с помощью спама.

В то время как Google продолжает борьбу со спамом с помощью ряда важных обновлений и алгоритмов (таких как « Пингвин» ), кибератаки остаются распространенной практикой «черной шляпы», которая влияет на рейтинг и посещаемость сайта.

О штрафах, вызванных последним обновлением Penguin 2.0, я слышал большинство причин чрезмерной оптимизации, неестественных ссылок или ссылок на сети ссылок. Но последнее обновление от Google также наказывает сайты с неправильными перенаправлениями , ссылками на спорные сайты и плохим контентом (дублированным или чрезмерно оптимизированным).

Чаще всего хакеры обращаются к веб-сайтам, которые могут использоваться в качестве источника трафика (скомпрометированные посетители сайта перенаправляются на выбранные хакерами места назначения) или с которых они могут злоупотреблять ресурсами (например, бесплатным хостингом, вычислительной мощностью, пропускной способностью или информацией). который можно продать).

Посетители перенаправляются на опросы, ложные антивирусы или на вредоносные веб-сайты, где они будут взаимодействовать с различными наборами для эксплуатации. На таких страницах их приводят традиционные перенаправления , такие как инъекции SQL и iFrame, но в 2012 году наиболее популярные перенаправления спама в основном использовались на страницах социальных сетей с помощью коротких ссылок .

Размещение вредоносного ПО на сайтах может быть очень выгодным не только с точки зрения продажи информации и инструментов (или любого другого типа имущества, найденного на сайте), но также и потому, что уязвимый сайт может легко потерять свою позицию в поиске конкурент .

Когда сайт взломан, его можно использовать многими способами - от вредоносных и фишинговых сайтов до использования в качестве платформы для SEO-технологий . Например, хакеры могут использовать репутацию сайта для поддержки контрейлерных перевозок, связывания ссылок и отправки посетителей на уязвимый сайт через страницы, по-видимому, полезного контента.

В 2012 году количество зараженных сайтов увеличилось в шесть раз

исследование Отчет об угрозах Websense 2013 показывает, что в 2012 году 85% от общего числа зараженных сайтов были законными сайтами, взломанными хакерами.

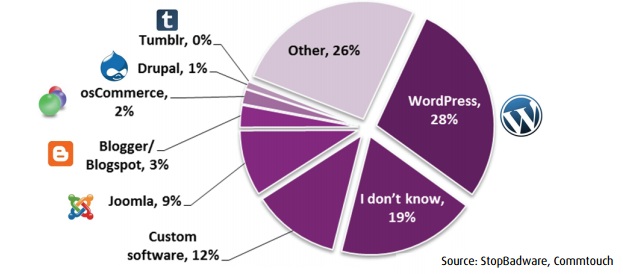

В последнем исследовании StopBadware из 600 затронутых веб-мастеров более двух третей веб-мастеров не знали, каким способом сайт был взломан. Среди причин атак были неподдерживаемое программное обеспечение или плагины и классическая кража кредитов, связанная с доступом к компьютеру или общедоступной сети Wi-Fi.

Лишь четверть веб-мастеров заметили, что сайт был заражен вредоносным ПО, и еще меньше людей обнаружили, что сайт перенаправлял на зараженные URL-адреса или размещали ссылки, используемые для манипулирования поисковыми системами, чтобы залезть на сайт. ,

Многие веб-мастера полагают, что другие крупные компьютерные атаки предназначены только для крупных сайтов, но с распространением автоматизированных инструментов все доступные веб-сайты автоматически подвергаются атакам роботов, работающих круглосуточно и без выходных, которые ищут безостановочные уязвимости .

Изобретательность и сложность этих атак возрастают изо дня в день, и их трудно обнаружить даже поисковым системам. Если Google не обнаружит такой взлом своевременно, это может повлиять на сайт даже через несколько недель / месяцев, в то время как скрытые ссылки на спорные страницы могут быть истолкованы в судебных процессах как законные, приводящие к штрафам пингвинов. ,

Большинство атак направлено на крупные онлайн-платформы, такие как WordPress , Drupal , Joomla , osCommerce , но это не означает, что пользовательская или менее известная платформа предлагает гарантию безопасности. Напротив, эти платформы могут иметь несколько дыр в безопасности .

С точки зрения поисковых систем, атака ИТ остается тревогой даже после снятия возможного штрафа.

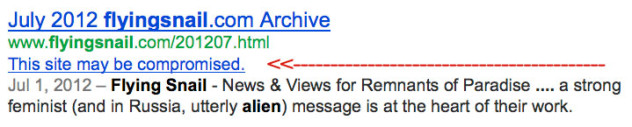

Google добавляет сообщение «Этот сайт может быть скомпрометирован» на сайты, которые он считает скомпрометированными, что автоматически приводит к снижению трафика (начиная непосредственно с посетителей, которые будут избегать сайта) ,

Хотя предупреждение Google больше не появляется после очистки сайта, тот факт, что он был скомпрометирован в определенный момент, остается видимым как для Google, так и для посетителей.

Последствия такого события могут быть очень важными, особенно в случае интернет-магазинов.

Если атака не обнаружена Google (например, скрытые ссылки не имеют большого объема), сайт все равно может восприниматься как сайт, который продает ссылки , становясь жертвой другого штрафа.

Меры по обнаружению и предотвращению атак

Принимая во внимание тот факт, что любой сайт может быть взломан в какой-то момент, могут быть приняты превентивные меры, даже менее опытные веб-мастера , для обеспечения минимальной безопасности и защиты от атак. (Приведенный ниже список не является исчерпывающим и не является техническим описанием, а также не заменяет необходимость в документации по безопасности, требуемой всеми веб-мастерами.)

- Инструменты Google для веб-мастеров (WMT) - Google вложил значительные средства в обнаружение спама и скомпрометированные веб-сайты с легким доступом к этой технологии через учетную запись Инструментов для веб-мастеров . Если Google обнаружит, что сайт скомпрометирован, он уведомит об этом веб-мастера и начнет постоянный мониторинг сайта. Этот метод мониторинга очень прост и недорог, но он не предлагает никакой защиты от злоумышленников. После удаления ссылок или вредоносных программ веб-мастер должен сделать запрос на пересмотр в Инструментах для веб-мастеров. Если предупреждение о вредоносном ПО появляется снова, хотя сайт был очищен, рекомендуется обратиться к аудиторской компании, чтобы найти брешь в системе безопасности, а не завершать новый запрос на повторное рассмотрение (Google игнорирует запросы, которые приходят в короткие сроки). время с того же сайта).

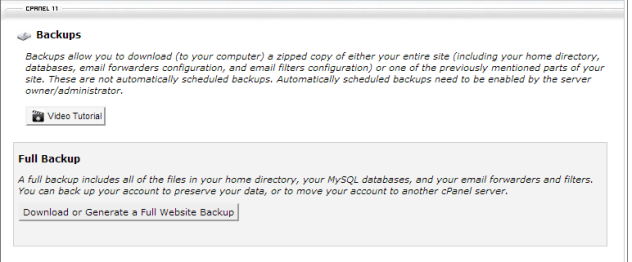

- РЕЗЕРВНОЕ КОПИРОВАНИЕ - возможно, один из наиболее важных аспектов управления веб-сайтом, резервное копирование через регулярные промежутки времени может спасти большую часть ущерба от ИТ-атаки. Для размещенных сайтов на Cpanel способ создания резервной копии очень прост и удобен, прямо из Интернета. Для других платформ есть аналогичные инструменты. Рекомендуется не сохранять файл резервной копии в оперативном режиме, а использовать компьютер / DVD / карту памяти. Файл должен содержать как файлы сайта, так и базы данных. Если сайт скомпрометирован, существующие файлы и базы данных могут быть удалены и переустановлены из резервной копии, после чего могут начаться расследования для выявления дыр в безопасности, и может быть разработан план их устранения. (изменение паролей, обновление до платформ, защита административных зон паролями, повторная отправка Google).

- Google Analytics - хотя это не метод защиты или инструмент прямого мониторинга для кибератак, Google Analytics все еще может использовать его, чтобы заметить последствия взлома. Внезапное падение трафика, хотя и не обязательно является следствием атаки, будет тревожным сигналом для проверки этой гипотезы.

- Обновления - для контент-платформ, таких как WordPress / Joomla / Drupal / и т. Д. очень важно проверить наличие обновлений и установить их как можно быстрее. Количество атак на эти платформы и предлагаемые расширения неуклонно увеличивается

- Файлы .Htaccess - защита административной зоны от несанкционированного доступа с помощью файла .htaccess может помочь остановить злоумышленников. Если хакер получает имя пользователя и пароль администратора, он не сможет войти в панель администратора, если есть файл .htaccess. Учебник по созданию и добавлению файла .htaccess можно найти здесь

- Безопасный хостинг . Величие малых и средних веб-сайтов размещается в системе «общего хостинга», где несколько сайтов используют один и тот же сервер. В большинстве случаев, если сайт взломан, все остальные могут быть взломаны. Многие хостинговые компании продвигают свои услуги как безопасные, но желательно проверить, есть ли список действий, которые они предпринимают для обеспечения этой безопасности. Если брешь в системе безопасности не находит четкого источника атаки или если атака повторяется после устранения неполадок, рассмотрите возможность смены хостинг-провайдера.

- Контактная электронная почта. Четыре из пяти электронных писем были незаконными в 2012 году, и 76% почтового трафика было спамом. Хакеры даже добавили «временную задержку» к встроенным ссылкам электронной почты, что делает их безвредными, пока они не проходят мимо традиционных фильтров безопасности электронной почты, как показывает исследование, проведенное веб-сообществом. Некоторые атаки могут быть случайно обнаружены посетителями сайта. Наличие постоянно проверяемой контактной электронной почты обеспечивает еще один способ выявления атак (как в случае с контактным телефоном)

- Пароли - используйте самые безопасные, автоматически сгенерированные пароли или даже длиннее 8 символов. Смена паролей через равные промежутки времени также может повысить безопасность веб-сайта.

- Антивирус ПК - одним из хакеров, используемых хакерами, является компрометация ПК (что легче с появлением вирусов, атакующих популярные приложения, такие как Flash и Java) и использование открытых данных для взлома веб-сайтов. Таким образом, данные входа в систему через FTP / SSH или панель администрирования могут быть украдены непосредственно с вашего ПК, поэтому использование хорошего антивируса может исключить эту возможность.

Для более полной защиты от атак вы можете использовать еще более сложные решения, такие как аппаратные или программные брандмауэры, использование WAF (CloudFlare или Incapsula), регулярный аудит программного обеспечения, аудит веб-журнала или профессиональный резервное копирование. Методы, которые мы обсуждали выше, могут обеспечить минимальную защиту в случае простых или автоматических атак.

Вы были затронуты недавней компьютерной атакой? Повлиял ли рейтинг сайта? Если да, какие шаги вы предприняли, чтобы обезопасить себя?

Другие полезные ресурсы

Контрольный список безопасности Google для веб-мастеров:

http://googlewebmastercentral.blogspot.ro/2007/09/quick-security-checklist-for-webmasters.html

Технические отчеты о вредоносных программах в Интернете (PDF)

http://static.usenix.org/events/hotbots07/tech/full_papers/provos/provos.pdf

http://static.googleusercontent.com/external_content/untrusted_dlcp/research.google.com/en//archive/provos-2008a.pdf

Инфографика о компьютерных атаках:

http://about-threats.trendmicro.com/us/infographics/infograph/cybercriminal-underground

https://www.stopbadware.org/files/commtouch_infographic.jpg

Вы были затронуты недавней компьютерной атакой?Повлиял ли рейтинг сайта?

Если да, какие шаги вы предприняли, чтобы обезопасить себя?