Навигация по сайту

Популярные статьи

Сброс пароля 1С 8.3 / 8.2 с базой под SQL Server

Опубликовано: 28.11.2017Сброс пароля 1С 8.2 или 8.3 может потребоваться, если по каким-то причинам админский доступ был утрачен. Надо сказать, что сброс пароля 1С с базой под SQL Server выполняется даже проще, чем в файловом варианте.

Единственным условием успешного выполнения процедуры сброса пароля 1С Предприятия 8.2/8.3 является доступ в консоль Microsoft SQL сервера. Если растеряли вообще все пароли, то ситуация несколько усложняется. В данной статье будет дано описание только как снять пароль 1С с SQL базы. Способ сброса пароля пользователя SQL Server — отдельная тема.

Приступим…

Выполнить указанные действия может даже пользователь, который не обладает навыками программиста 1С .

Перед выполнением процедуры сброса пароля 1С обязательно сделайте резервную копию базы данных.

Где 1С хранит данные о паролях

1С:Предприятие 8.2/8.3 хранит информацию о паролях в двух местах:

В таблице БД v8users . В файле users.usr . Файл бинарно сохранен в таблице Params .Учтите, что пароли хранятся не в открытом виде, а в виде хэш кодов. Это несимметричный алгоритм шифрования без возможности обратного восстановления. Поэтому зайти и задать где-то в конкретном поле новый пароль не получится.

Не пытайтесь стирать вообще всю инфу из полей с паролями. Они не бывают пустыми.

Как получить админский доступ в 1С без пароля

Основная идея в том, что, если при загрузке базы 1С:Предприятия не будет обнаружен ни один пользователь, то вошедший получит максимальные права. При этом, формирование списка доступных привилегий 1С выполняет только на входе и больше к ним не обращается.

Кстати: именно по причине проверки привилегий только на входе, при изменении прав доступа пользователей, новые параметры вступают в силу только после повторной авторизации пользователя.

Формат SSL сертификата: .pem, .cer, .crt, .der, pkcs или pfx

Для успешной установки и функционирования SSL сертификатовна различных платформах и устройствах, нередко их необходимо предоставить в разных форматах. Например, серверы Windows используют PFX файлы, для Apache серверов необходимы PEM файлы с расширением .crt или .cer. В этой статье мы поможем вам разобраться в следующих вопросах:

Какие бывают форматы SSL сертификатов? Чем они отличаются? Как конвертировать SSL сертификаты из одного формата в другой?Обзор форматов сертификатов SSL

Формат сертификата PEM

PEM – наиболее популярный формат среди сертификационных центров. PEM сертификаты могут иметь расширение .pem, .crt, .cer, и .key (файл приватного ключа). Она представляют собой ASCII файлы, закодированные по схеме Base64. Когда вы открываете файл pem формата в текстовом редакторе, вы можете увидеть, что текст кода в нем начинается с тега «—— BEGIN CERTIFICATE ——» и заканчивая тегом «—— END CERTIFICATE ——«.

Apache и другие подобные серверы используют сертификаты в PEM формате. Обратите внимание, что в одном файле может содержатся несколько SSL сертификатов и даже приватный ключ , один под другим. В таком случае каждый сертификат отделен от остальных ранее указанными тегами BEGIN и END. Как правило, для установки SSL сертификата на Apache, сертификаты и приватный ключ должны быть в разных файлах.

Формат сертификата DER

DER формат – это бинарный тип сертификата вместо формата PEM. В PEM формате чаще всего используется расширение файла .cer , но иногда можно встретить и расширение файла .der . Поэтому чтобы отличить SSL сертификат в формате PEM от формата DER, следует открыть его в текстовом редакторе и найти теги начала и окончания сертификата (BEGIN/END). DER SSL сертификаты, как правило, используются на платформах Java.

PKCS # 7 / P7B сертификат

SSL сертификаты в формате PKCS # 7 или P7B — это файлы, которые хранятся в формате Base64 ASCII и имеют расширение файла .p7b или .p7c . P7B сертификаты содержат теги начала сертификата «—— BEGIN PKCS7 ——» и его конца «—— END PKCS7 ——«. Файлы в формате P7B включают в себя только ваш SSL сертификат и промежуточные SSL сертификаты . Приватный ключ при этом идет отдельным файлом. SSL сертификаты в формате PKCS # 7 / P7B поддерживают следующие платформы: Microsoft Windows и Java Tomcat.

PFX сертификат (формат PKCS # 12)

Формат SSL сертификата PKCS # 12 или, как его еще называют, PFX сертификат — бинарный формат, при использовании которого в одном зашифрованном файле хранится не только ваш личный сертификат сервера и промежуточные сертификаты центра сертификации, но и ваш закрытый ключ. PFX файлы, как правило, имеют расширение .pfx или .p12 . Обычно, файлы формата PFX используются на Windows серверах для импорта и экспорта файлов SSL сертификатов и вашего приватного ключа.

Методы и средства защиты от компьютерных вирусов

Александр Фролов, Григорий Фролов

alexandre @frolov .pp .ru ; http :// www .frolov .pp .ru , http ://www.datarecovery.ru

В предыдущей статье, посвященной антивирусной защите, мы рассмотрели основные типы вирусов и способы их распространения. Теперь, основываясь на этих знаниях, мы займемся защитой от вирусов, троянских и других вредоносных программ. Мы расскажем о программно-технических и административно-технологических решениях и мероприятиях, необходимых для снижения риска вирусного заражения и уменьшения вреда, если такое заражение уже произошло.

Программно-технические методы обнаружения вирусов

Основным средством борьбы с вирусами были и остаются антивирусные программы. Можно использовать антивирусные программы (антивирусы), не имея представления о том, как они устроены. Однако без понимания принципов устройства антивирусов, знания типов вирусов, а также способов их распространения, нельзя организовать надежную защиту компьютера. Как результат, компьютер может быть заражен, даже если на нем установлены антивирусы.

Сегодня используется несколько основополагающих методик обнаружения и защиты от вирусов:

· сканирование;

· эвристический анализ;

· использование антивирусных мониторов;

· обнаружение изменений;

· использование антивирусов, встроенных в BIOS компьютера.

Кроме того, практически все антивирусные программы обеспечивают автоматическое восстановление зараженных программ и загрузочных секторов. Конечно, если это возможно.

Free Proxy

Никаких логов и прочих записей. Ничего. Пусто.

Мы тщательно подобрали серверы, которые соответствуют нашим высоким стандартам безопасности и приватности. Доступ к ним контролируется, и мы единственные, кто ими управляет, – больше никого. Они не хранят постоянной информации об IP-адресах, как и не сохраняют логов. Каждый сервер поддерживает все популярные протоколы, включая PPTP, L2TP, IPsec (IKEv1 и IKEv2), OpenVPN, SoftEther, SSTP и SOCKS. Мы предлагаем вам лучшие серверные зоны и низкий пинг (время отклика), – интернет к вашим услугам, где бы вы ни были.

Доверяют более 5 миллиона пользователей по всему миру.

Начинающие пользователи и опытные программисты, молодежь и взрослые, – множество разных людей по всему миру каждый день пользуются hide.me. Почему? Потому что с ним безопасно, его легко использовать, и он работает практически со всеми устройствами, – от Windows и Mac, до смартфонов и даже Apple TV!

Невероятно простая установка.

Наши VPN и прокси поддерживаются всеми BitTorrent-клиентами, – не нужно быть профессором программирования, чтобы суметь установить и запустить hide.me. Воспользуйтесь одной из наших удобных инструкций, чтобы установить программу на свое устройство и получить надежную защиту уже через несколько минут.

КриптоПро

В состав ПАК "КриптоПро OCSP" входят следующие компоненты:

Структурная схема компонент ПАК "КриптоПро OCSP" отражена на рисунке ниже.

КриптоПро OCSP Server

Реализует протокол OCSP поверх HTTP в соответствии с RFC 2560с учётом использования российских криптографических алгоритмов; Использует встроенный веб-сервер Microsoft Internet Information Services (IIS), поддерживающий различные методы аутентификации и протокол TLS (SSL); Поддерживает развёртывание нескольких экземпляров службы на одном компьютере; Может получать информацию о статусах сертификатов из следующих источников: папка с одним или несколькими списками отозванных сертификатов (CRL); база данных Центра Регистрации ПАК "КриптоПро УЦ"; база данных Службы сертификации – Microsoft Certification Authority (база данных Центра сертификации ПАК "КриптоПро УЦ"), которая обеспечивает наибольшую актуальность статусов сертификатов в OCSP-ответах. Реализует разграничение доступа по списку контроля доступа, что позволяет задать ролевое разграничение доступа. Возможна посменная работа нескольких операторов службы, каждый из которых обладает своим ключом подписи OCSP-ответов; Поддерживает одновременное использование нескольких криптопровайдеров (CSP) на разных экземплярах службы. Например, один экземпляр может работать с использованием СКЗИ "КриптоПро CSP", другой - с использованием криптопровайдера "Microsoft Base CSP". Устанавливается с помощью Windows Installer.При совместной работе ПАК "КриптоПро УЦ" и ПАК "КриптоПро OCSP Server" для предоставления пользователям актуальной информации о статусах сертификатов по протоколу OCSP рекомендуется использовать совмещенный режим работы. При этом, в качестве источника информации о статусах сертификатов используются базы данных Центра Сертификации и Центра Регистрации ПАК "КриптоПро УЦ". Подробнее о данном режиме можно узнать здесь .

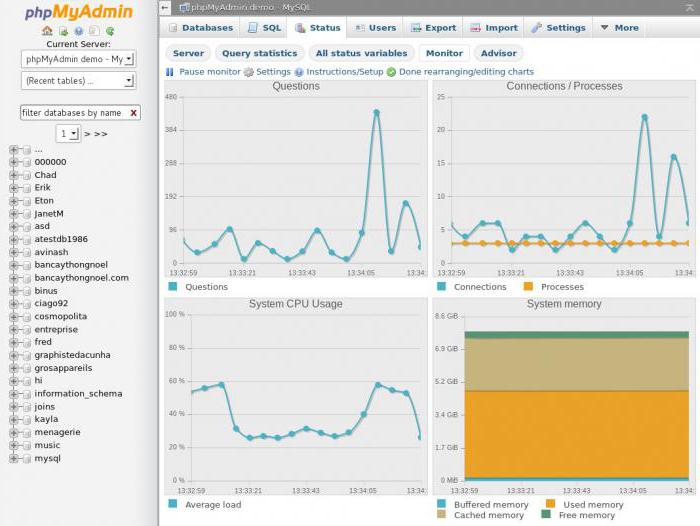

Установка и настройка phpMyAdmin: пошаговая инструкция и рекомендации

Любой веб-разработчик знает, что для работы практически каждого сайта необходима база данных. Она позволяет хранить информацию, управлять ею и получать в нужный момент. Чтобы все перечисленное можно было использовать в более удобной форме, группа энтузиастов решила создать продукт, совмещающий удобство и функциональность при работе с СУБД. Его название — phpMyAdmin. Как правило, он уже имеется на многих хостингах. Поэтому в статье речь пойдёт о том, как провести установку и настройку phpMyAdmin на локальном сервере.

Подготовка

Так как сам phpMyAdmin написан на php, то для его работы потребуется установить весь комплект необходимого программного обеспечения — Apache, PHP, MySQL.

Каждый компонент можно установить вручную по отдельности, а можно сразу все. Для Linux есть связка LAMP, для Windows — "Денвер" или OpenServer. Установка всего программного обеспечения и настройка его по отдельности позволит изучить состав и структуру работы всего сервера в целом. Если же время не позволяет разбираться с внутренним строением, проще и удобнее сразу поставить сборку.

Настройка PhpMyAdmin в Ubuntu

Пакет имеется в стандартных репозиториях "Убунту", поэтому достаточно в терминале набрать команду:

sudo apt-get install phpMyAdmin.

В процессе будет предложено пройти по этапам настройки phpMyAdmin. На первом нужно выбрать веб-сервер, который намечено использовать для запуска. В данном случае это — apache2.

В следующем окне будет предложено выполнить конфигурацию базы данных для phpMyAdmin. Стоит согласиться. Система запросит пароль для MySQL. А далее и для phpMyAdmin.

После этого в папке /etc/apache2/conf-enabled/появится файл конфигурации.

Осталось установить пару деталей и активировать их. Можно использовать команды:

sudo apt-get install php-mbstring php-gettext.

А их запуск выполняется так:

sudo phpenmod mcrypt;

sudo phpenmod mbstring.

После этого понадобится перезапуск веб-сервера. Это выполняется с помощью команды:

sudo systemctl restart apache2.

По идее, все готово и можно приступать к работе.

Изучаем Delphi - Запросы к базам данных и язык SQL

В предыдущих главах, посвященных работе с СУБД, мы рассмотрели базовые аспекты работы с данными с использованием средств VCL. Вместе с тем, при работе с СУБД очень часто возникает необходимость в выполнении более сложных операций. Например, это может быть сложная выборка данных по таким условиям, которые проблематично или вовсе невозможно определить при помощи фильтра - например, из нескольких таблиц одновременно. Для таких целей используют специальный язык, который "понимают" СУБД - язык SQL, а для создания обращений к СУБД на этом языке в VCL имеется специальный компонент - Query.

Язык SQL

Все современные клиент-серверные СУБД имеют одну общую черту - работа с ними строится на языке SQL - Structured Query Language (структурированный язык запросов). Кроме того, чтобы не лишать разработчиков БД на Delphi возможности работать при помощи SQL с обычными файловыми СУБД типа dBase и Paradox, BDE предоставляет возможность прозрачного использования SQL и для них, используя свои внутренние механизмы.

Стандарт языка SQL определяется ANSI (Американским национальным институтом стандартов). Вместе с тем, каждый производитель СУБД считает своим долгом дополнить язык собственными расширениями которые, как они считают, будут весьма полезны. Иногда они несколько нарушают стандарт языка, хотя хорошие идеи имеют тенденцию развиваться и вскоре становиться стандартами де-факто сами по себе в силу полезности своих качеств. Здесь мы будем рассматривать SQL на основе наиболее полно поддерживаемых всеми СУБД вариантами ANSI-89 и ANSI-92.

Язык SQL предназначен для манипулирования данными в реляционных базах данных, определения структуры баз данных и для управления правами доступа к данным в многопользовательской среде. По этой причине язык SQL состоит из 3 составных частей:

JavaScript примеры - Часы, секундомер и обратный отчет

Динамика на Интернет ресурсах в настоящая время очень популярна и в частности эту динамику реализовывают с помощью языка программирования JavaScript . Сегодня мы рассмотрим несколько простых примеров, которые иногда бывают, нужны для реализации какой-либо задачи, а если говорить конкретней, то рассмотрим пример реализации часов, секундомера и обратного отчета.

Ранее мы с Вами уже изучали JavaScript и если Вы пропустили эти уроки, то для более лучшего освоения наших сегодняшних примеров Вам сначала необходимо ознакомиться с ними: JavaScript для начинающих – Простые примеры , JavaScript – Пример расширения формы регистрации .

Примечание! Для работы всех примеров ниже необходимо включить поддержку JavaScript в браузере. Если Вы, не знаете, включена ли эта поддержка и принудительно Вы ее не отключали, то она по умолчанию включена, и Вы можете по этому поводу не париться.

Часы

Начнем мы с примера часов. Часы на JavaScript достаточно легко можно реализовать и ниже представлен код с комментариями и поэтому проблем возникнуть не должно.

Сейчас время

Показать время

<!--Место где мы хотим выводить часы--> <p>Сейчас время - <span id="idClock"></span></p> <!--Скрипт на JavaScript--> <script language="JavaScript" type="text/javascript"> function SimpleClock() { //создаем объект с текущей датой и временем var tekDate = new Date(); //получаем из объекта часы, минуты и секунды var hour = tekDate.getHours(); var minute = tekDate.getMinutes(); var seconds = tekDate.getSeconds(); //для того чтобы минуты и секунды до 10 отображались корректно с нулем minute=((minute < 10) ? "0" : "") + minute; seconds =((seconds < 10) ? "0" : "") + seconds; //смотрим чтобы часы не переваливали за 24 hour=(hour > 24) ? hour-24 : hour; hour=(hour == 0) ? 0 : hour; //задаем окончательное значение времени var clock = hour + ":" + minute + ":" + seconds; //отрисовываем время на странице if(clock != document.getElementById('idClock').innerHTML){ document.getElementById('idClock').innerHTML = clock; } //выполняем все это каждую секунду timer = setTimeout("SimpleClock()",1000); } //для первого запуска SimpleClock(); </script>Tom Clancy's Rainbow Six: Siege скачать торрент

Увлекательная и качественная компьютерная игрушка, часть именитой серии, созданная в жанре командно-тактического шутера от третьего лица, над реализацией чего трудились, не жалея собственных сил и времени, разработчики из студии Ubisoft Montreal. Поэтому, если вы желаете поиграть в долгожданное продолжение серии «Радуга 6», которое возвращает серию к канонам, тогда рекомендуем вам Tom Clancy's Rainbow Six: Siege, скачать торрент, воспользовавшись нашими услугами. Итак, давайте поближе обсудим достоинства продукта. Выделим формообразующие черты в плане графики, геймплея и сюжета.

Графика

Во-первых, визуализация. Графический потенциал серии раскрывается в этой части на полную. Разработчики решили отказаться от каких-либо границ, сделав игровой мир по-настоящему открытым. Кроме того, игровые локации невероятно интерактивны – многие предметы можно использовать для своих целей. К примеру, заминировать несущую стену, чтобы подорвать целый дом, когда будет проходить мимо отряд противника. Стоит заметить, что моделирование персонажей также на высоком уровне. Играя в этот продукт возникает ощущение, что смотришь новости с войны, или же военный блокбастер – настолько все реалистично. Вдобавок к этому, разработчики не стали отправлять серию в далекое будущее, а предоставили нам сегодняшний мир. Все оружие создано на основе того, что используют реальные подразделения спецназа армий всего мира. Поэтому, если вы хотите опробовать графику этой игры самостоятельно, тогда советуем скачать Tom Clancy's Rainbow Six: Siege, через торрент для чего не нужно даже регистрироваться на нашем сайте. А теперь давайте выясним, что же интересного в игровой механике.

Криптоком: Работа с сертификатами в Windows

Для реализации криптографической защиты документов существуют специальные программные продукты, называемые средствами криптографической защиты информации (СКЗИ). СКЗИ предоставляют все функции, необходимые для осуществления криптографической защиты.

Некоторые СКЗИ представляют собой самостоятельные программы или программные комплексы, имеющие собственный интерфейс. Вся работа по защите информации, от создания ключей и работы с сертификатами до выработки/проверки подписи и зашифровывания/расшифровывания, полностью проводится в рамках такого универсального программного комплекса. В данном руководстве такие СКЗИ не рассматриваются.

Другие СКЗИ предоставляют криптографические функции пользовательским приложениям. Такие продукты называются криптопровайдерами (или CSP, от Cryptographic Service Provider).

Криптопровайдеры

Все криптопровайдеры используют общие принципы, описанные выше. У каждого криптопровайдера собственный набор алгоритмов и собственные требования к формату ключей и сертификатов.

Криптопровайдер — это программное средство, рассчитанное на работу в определенной операционной среде и на взаимодействие с приложениями, работающими в этой среде.

С помощью функций, предоставляемых криптопровайдером, в частности, можно:

Создавать криптографические ключи. Эти ключи будут предназначены для алгоритмов, реализованных в данном криптопровайдере; Выполнять выработку и проверку электронной подписи под документами; Выполнять зашифрование и расшифрование документов.При использовании криптопровайдеров работа с сертификатами в большинстве случаев проводится с помощью системных средств. Такая работа описана в следующих разделах. Возможна также работа с сертификатами с помощью дополнительных скриптов и утилит, предоставляемых различными поставщиками при необходимости.

Установка CentOS 6

CentOS 6 - один из современных дистрибутивов Linux, который можно с успехом использовать в качестве операционной системы как для рабочих станций, так и в качестве ОС для серверов различного типа.

Для того, чтобы установить CentOS 6 , вам необходимо выполнить следующие действия:

Скачайте образ CentOS 6 с официальной страницы CentOS. Запишите образ на DVD-диск, используя любую программу для записи дисков.3. Поместите записанный диск с CentOS 6 в CD/DVD-дисковод и (конечно же, предварительно убедитесь, что в BIOS у вас выставлен параметр первичной загрузки с CD/DVD) загрузитесь с DVD-диска. После успешной загрузки с диска, выберите в меню пункт " install or upgrade an existing system ":

При желании (или необходимости) можно настроить сеть, изменив значение System eth0 (или добавив беспроводное):

Я уверен, что и установка CentOS 6 не была для вас столько сложной задачей!